Представлен релиз дистрибутива Kali Linux 2022.1, предназначенного для тестирования систем на предмет наличия уязвимостей, проведения аудита, анализа остаточной информации и выявления последствий атак злоумышленников. Все оригинальные наработки, созданные в рамках дистрибутива, распространяются под лицензией GPL и доступны через публичный Git-репозиторий. Для загрузки подготовлены несколько вариантов iso-образов, размером 471 МБ, 2.8 ГБ, 3.5 ГБ и 9.4 ГБ. Сборки доступны для архитектур i386, x86_64, ARM (armhf и armel, Raspberry Pi, Banana Pi, ARM Chromebook, Odroid). По умолчанию предлагается рабочий стол Xfce, но опционально поддерживаются KDE, GNOME, MATE, LXDE и Enlightenment e17.

Kali включает одну из самых полных подборок инструментов для специалистов в области компьютерной безопасности: от средств для тестирования web-приложений и проникновения в беспроводные сети до программ для считывания данных с идентификационных RFID чипов. В комплект входит коллекция эксплоитов и более 300 специализированных утилит для проверки безопасности, таких как Aircrack, Maltego, SAINT, Kismet, Bluebugger, Btcrack, Btscanner, Nmap, p0f. Помимо этого, в дистрибутив включены средства для ускорения подбора паролей (Multihash CUDA Brute Forcer) и WPA ключей (Pyrit) через задействование технологий CUDA и AMD Stream, позволяющих использовать GPU видеокарт NVIDIA и AMD для выполнения вычислительных операций.

В новом выпуске:

Kali включает одну из самых полных подборок инструментов для специалистов в области компьютерной безопасности: от средств для тестирования web-приложений и проникновения в беспроводные сети до программ для считывания данных с идентификационных RFID чипов. В комплект входит коллекция эксплоитов и более 300 специализированных утилит для проверки безопасности, таких как Aircrack, Maltego, SAINT, Kismet, Bluebugger, Btcrack, Btscanner, Nmap, p0f. Помимо этого, в дистрибутив включены средства для ускорения подбора паролей (Multihash CUDA Brute Forcer) и WPA ключей (Pyrit) через задействование технологий CUDA и AMD Stream, позволяющих использовать GPU видеокарт NVIDIA и AMD для выполнения вычислительных операций.

В новом выпуске:

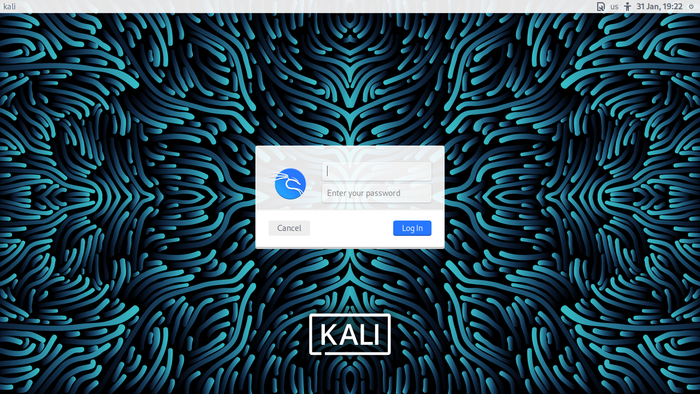

- Обновлено оформление процесса загрузки, экрана входа в систему и инсталлятора.

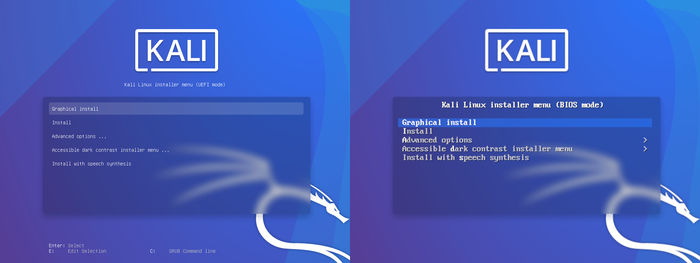

- Переработано загрузочное меню. Унифицированы варианты загрузочного меню для систем с UEFI и BIOS, а также для разных вариантов iso-образов (installer, live и netinstall).

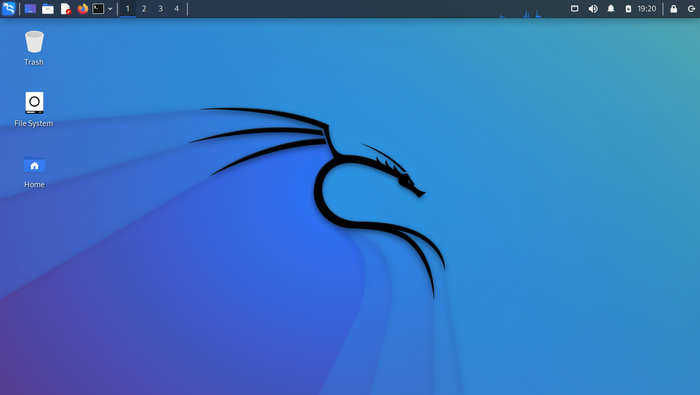

- Предложены новые обои для рабочего стола с символикой дистрибутива.

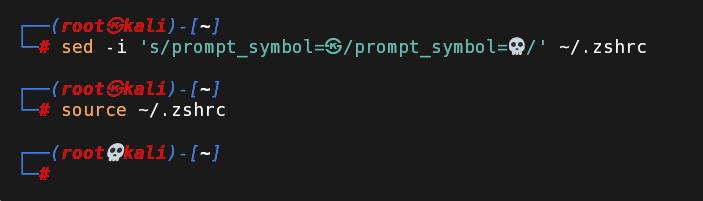

- Модернизировано приглашение командной оболочки zsh. По умолчанию скрыты дополнение данные о кодах возврата и числе фоновых процессов, которые могли мешать при работе. При использовании прав root вместо

задействован значок ㉿.

задействован значок ㉿.

- Переделана страница, показываемая по умолчанию в браузере, на которую добавлены ссылки на документацию и утилиты, а также реализована функция поиска.

- Добавлена полная сборка "kali-linux-everything", включающая все имеющиеся пакеты (кроме Kaboxer) для самодостаточной установки на системы, не имеющие подключения к сети. Размер сборки 9.4 ГБ и она доступна для загрузки только через BitTorrent.

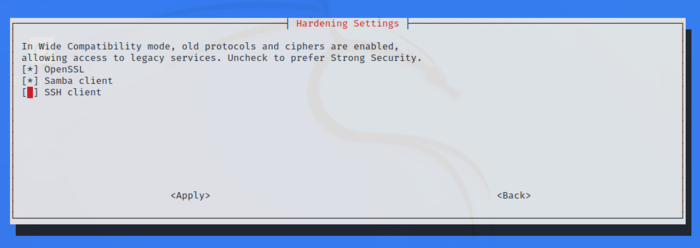

- В утилите kali-tweaks предложена новая секция "Hardening", через которую можно изменить параметры SSH-клиента для повышения совместимости со старыми системами (вернуть поддержку старых алгоритмов и шифров).

- Улучшена совместимость с платформами виртуализации VMware при запуске Kali в гостевой системе с использованием рабочего стола на базе i3 (kali-desktop-i3). В подобных окружениях включена по умолчанию поддержка буфера обмена и интерфейса drag&drop.

- В основной состав возвращён синтезатор речи для организации работы незрячих людей.

- Добавлены новые утилиты:

- dnsx - инструментарий для работы с DNS, позволяющий разом отправлять запросы на несколько DNS-серверов.

- email2phonenumber - OSINT-утилита для определения телефонного номера по email через анализ информации о пользователе, имеющейся в открытых источниках.

- naabu - простая утилита для сканирования портов.

- nuclei - система сканирования сети, поддерживающая шаблоны.

- PoshC2 - фреймворк для организации управления с серверов Command & Control (C2), поддерживающий работу через прокси.

- proxify - прокси для HTTP/HTTPS, позволяющий перехватывать и манипулировать трафиком.

- В состав сборок для архитектуры ARM добавлены пакеты feroxbuster и ghidra. Решены проблемы с работой Bluetooth на платах Raspberry Pi.

- Одновременно подготовлен релиз NetHunter 2022.1, окружения для мобильных устройств на базе платформы Android с подборкой инструментов для тестирования систем на наличие уязвимостей. При помощи NetHunter возможна проверка осуществления атак, специфичных для мобильных устройств, например, через эмуляцию работы USB-устройств (BadUSB и HID Keyboard - эмуляция сетевого USB-адаптера, который может использоваться для MITM-атак, или USB-клавиатуры, выполняющей подстановку символов) и создание подставных точек доступа (MANA Evil Access Point). NetHunter устанавливается в штатное окружение платформы Android в форме chroot-образа, в котором выполняется специально адаптированный вариант Kali Linux.