Компания Google представила "Half-Double", новую технику атак класса RowHammer, позволяющих изменить содержимое отдельных битов динамической оперативной памяти (DRAM). Атака воспроизводится на некоторых современных чипах DRAM, производители которых добились уменьшения геометрии ячеек.

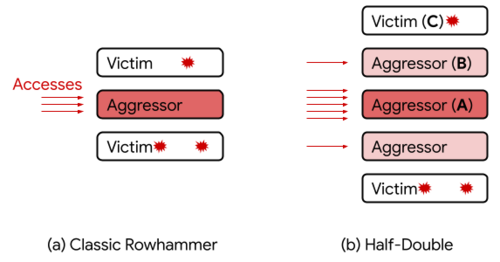

Напомним, что атаки класса RowHammer позволяют исказить содержимое отдельных битов памяти путём цикличного чтения данных из соседних ячеек памяти. Так как память DRAM представляет собой двухмерный массив ячеек, каждая из которых состоит из конденсатора и транзистора, выполнение непрерывного чтения одной и той же области памяти приводит к флуктуации напряжения и аномалиям, вызывающим небольшую потерю заряда соседних ячеек. Если интенсивность чтения достаточно большая, то соседняя ячейка может потерять достаточно большой объём заряда и очередной цикл регенерации не успеет восстановить её первоначальное состояние, что приведёт к изменению значения сохранённых в ячейке данных.

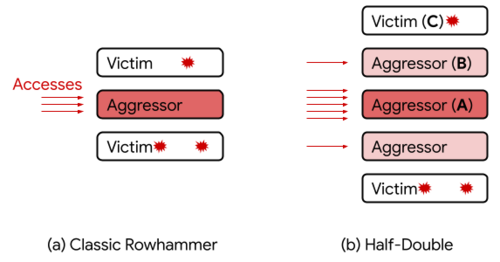

Для защиты от RowHammer производители чипов реализовали механизм TRR (Target Row Refresh), который защищает от искажения ячеек в соседних строках. Метод Half-Double позволяет обойти данную защиту, манипулируя тем, что искажения не ограничиваются соседними строками и распространяются на другие строки памяти, хотя и в меньшей степени. Инженеры Google показали, что для последовательных строк памяти "A", "B и "С", можно атаковать строку "C" при очень интенсивном доступе к строке "А" и небольшой активности, затрагивающей строку "B". Обращения к строке "B" в ходе атаки активирует нелинейную утечку зарядов и позволяет использовать строку "B" в роли транспорта для трансляции эффекта Rowhammer со строки "A" на "С".

В отличие от атаки TRRespass, которая манипулирует недоработками в различных реализациях механизма предотвращения искажения ячеек, атака Half-Double основывается на физических свойствах кремниевой подложки. Half-Double показывает, что, вероятно, приводящие к Rowhammer эффекты утечки зарядов зависят от расстояния, а не прямого прилегания ячеек. При уменьшении геометрии ячеек в современных чипах увеличивается и радиус влияния искажений, поэтому не исключено, что эффект может наблюдаться и на расстоянии более двух строк.

Отмечается, что совместно с ассоциацией JEDEC выработано несколько предложений с анализом возможных путей блокирования подобных атак. Информация о методе раскрыта, так как Google считает, что проведённое исследование значительно расширяет понимание феномена Rowhammer и подчёркивает важность объединения усилий исследователей, производителей чипов и других заинтересованных лиц в разработке полноценного и долгосрочного решения для защиты.

Источник статьи: https://www.opennet.ru/opennews/art.shtml?num=55211

Напомним, что атаки класса RowHammer позволяют исказить содержимое отдельных битов памяти путём цикличного чтения данных из соседних ячеек памяти. Так как память DRAM представляет собой двухмерный массив ячеек, каждая из которых состоит из конденсатора и транзистора, выполнение непрерывного чтения одной и той же области памяти приводит к флуктуации напряжения и аномалиям, вызывающим небольшую потерю заряда соседних ячеек. Если интенсивность чтения достаточно большая, то соседняя ячейка может потерять достаточно большой объём заряда и очередной цикл регенерации не успеет восстановить её первоначальное состояние, что приведёт к изменению значения сохранённых в ячейке данных.

Для защиты от RowHammer производители чипов реализовали механизм TRR (Target Row Refresh), который защищает от искажения ячеек в соседних строках. Метод Half-Double позволяет обойти данную защиту, манипулируя тем, что искажения не ограничиваются соседними строками и распространяются на другие строки памяти, хотя и в меньшей степени. Инженеры Google показали, что для последовательных строк памяти "A", "B и "С", можно атаковать строку "C" при очень интенсивном доступе к строке "А" и небольшой активности, затрагивающей строку "B". Обращения к строке "B" в ходе атаки активирует нелинейную утечку зарядов и позволяет использовать строку "B" в роли транспорта для трансляции эффекта Rowhammer со строки "A" на "С".

В отличие от атаки TRRespass, которая манипулирует недоработками в различных реализациях механизма предотвращения искажения ячеек, атака Half-Double основывается на физических свойствах кремниевой подложки. Half-Double показывает, что, вероятно, приводящие к Rowhammer эффекты утечки зарядов зависят от расстояния, а не прямого прилегания ячеек. При уменьшении геометрии ячеек в современных чипах увеличивается и радиус влияния искажений, поэтому не исключено, что эффект может наблюдаться и на расстоянии более двух строк.

Отмечается, что совместно с ассоциацией JEDEC выработано несколько предложений с анализом возможных путей блокирования подобных атак. Информация о методе раскрыта, так как Google считает, что проведённое исследование значительно расширяет понимание феномена Rowhammer и подчёркивает важность объединения усилий исследователей, производителей чипов и других заинтересованных лиц в разработке полноценного и долгосрочного решения для защиты.

Источник статьи: https://www.opennet.ru/opennews/art.shtml?num=55211