В ноябре некоммерческий удостоверяющий центр Let's Encrypt, контролируемый сообществом и предоставляющий сертификаты безвозмездно всем желающим, предупредил пользователей о грядущем изменении метода формирования подписей, приводящем к потере совместимости с примерно 33% Android-устройств, находящихся в обиходе. Представители Let's Encrypt сообщили, что план пересмотрен и совместимость со старыми Android-устройствами будет сохранена ещё как минимум три года.

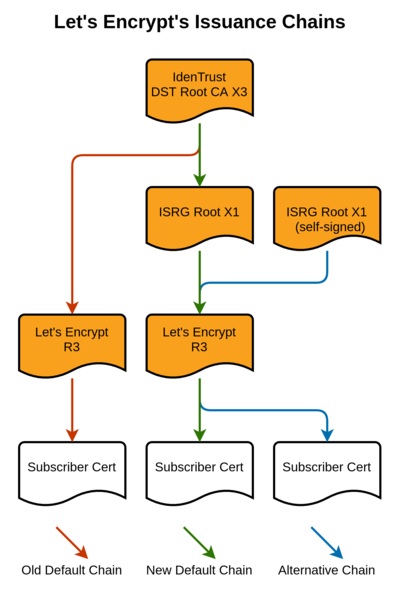

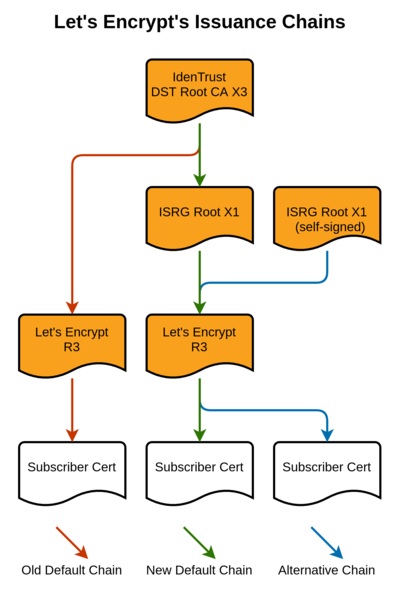

Запланированное на 11 января изменение API, подразумевающее переход на выдачу по умолчанию сертификатов, заверенных только корневым сертификатом ISRG Root X1, без перекрёстной подписи, перенесено на июнь 2021 года. При этом решено в качестве опции предоставить возможность запроса альтернативного сертификата, заверенного по старой перекрёстной схеме и сохраняющего совместимость с устройствами, в хранилище корневых сертификатов которых не добавлен сертификат Let's Encrypt. Альтернативный сертификат будет сгенерирован в конце января или начале февраля 2021 года в рамках дополнительного соглашения с удостоверяющим центром IdenTrust. В данном сертификате помимо принадлежащего Let's Encrypt корневого сертификата ISRG Root X1 для заверения будет использована кросс-подпись с применением принадлежащего IdenTrust сертификата DST Root CA X3.

Кросс-подпись будет действовать три года, что меньше, чем срок действия основного корневого сертификата ISRG Root X1. Так как время действия кросс-подписи истечёт раньше подписи основным корневым сертификатом Let's Encrypt, не исключено возникновение проблем, аналогичных инциденту с устареванием корневого сертификата AddTrust, применяемого для перекрёстной подписи в сертификатах удостоверяющего центра Sectigo (Comodo). Устаревание перекрёстного сертификата AddTrust было корректно обработано браузерами, но привело к массовым сбоям в системах с OpenSSL и GnuTLS, несмотря на то, что основной корневой сертификат Comodo продолжал действовать и цепочка доверия с актуальным сертификатом сохранялась. Для того, чтобы удостовериться, что новый сертификат Let's Encrypt не создаст похожих проблем с совместимостью, удостоверяющие центры IdenTrust и Let's Encrypt намерены провести рецензирование внедряемой схемы с использованием внешних аудиторов.

Напомним, что принадлежащий Let's Encrypt корневой сертификат поддерживается во всех современных браузерах, но распознаётся только начиная с платформы Android 7.1.1, выпущенной в конце 2016 года. По имеющейся статистике Android 7.1 и более новые выпуски используются лишь на 66.2% от всех Android-устройств. 33.8% находящихся в обиходе Android-устройств не имеют данных о корневом сертификате Let's Encrypt, т.е. требуют для продолжения корректной работы использования сертификата, дополнительно подписанного с использованием корневого сертификата, поддерживаемого в старых выпусках Android. При попытке открытия на подобных устройствах сайтов, подписанных только корневым сертификатом Let's Encrypt, будет выводиться ошибка.

Источник статьи: https://www.opennet.ru/opennews/art.shtml?num=54332

Запланированное на 11 января изменение API, подразумевающее переход на выдачу по умолчанию сертификатов, заверенных только корневым сертификатом ISRG Root X1, без перекрёстной подписи, перенесено на июнь 2021 года. При этом решено в качестве опции предоставить возможность запроса альтернативного сертификата, заверенного по старой перекрёстной схеме и сохраняющего совместимость с устройствами, в хранилище корневых сертификатов которых не добавлен сертификат Let's Encrypt. Альтернативный сертификат будет сгенерирован в конце января или начале февраля 2021 года в рамках дополнительного соглашения с удостоверяющим центром IdenTrust. В данном сертификате помимо принадлежащего Let's Encrypt корневого сертификата ISRG Root X1 для заверения будет использована кросс-подпись с применением принадлежащего IdenTrust сертификата DST Root CA X3.

Кросс-подпись будет действовать три года, что меньше, чем срок действия основного корневого сертификата ISRG Root X1. Так как время действия кросс-подписи истечёт раньше подписи основным корневым сертификатом Let's Encrypt, не исключено возникновение проблем, аналогичных инциденту с устареванием корневого сертификата AddTrust, применяемого для перекрёстной подписи в сертификатах удостоверяющего центра Sectigo (Comodo). Устаревание перекрёстного сертификата AddTrust было корректно обработано браузерами, но привело к массовым сбоям в системах с OpenSSL и GnuTLS, несмотря на то, что основной корневой сертификат Comodo продолжал действовать и цепочка доверия с актуальным сертификатом сохранялась. Для того, чтобы удостовериться, что новый сертификат Let's Encrypt не создаст похожих проблем с совместимостью, удостоверяющие центры IdenTrust и Let's Encrypt намерены провести рецензирование внедряемой схемы с использованием внешних аудиторов.

Напомним, что принадлежащий Let's Encrypt корневой сертификат поддерживается во всех современных браузерах, но распознаётся только начиная с платформы Android 7.1.1, выпущенной в конце 2016 года. По имеющейся статистике Android 7.1 и более новые выпуски используются лишь на 66.2% от всех Android-устройств. 33.8% находящихся в обиходе Android-устройств не имеют данных о корневом сертификате Let's Encrypt, т.е. требуют для продолжения корректной работы использования сертификата, дополнительно подписанного с использованием корневого сертификата, поддерживаемого в старых выпусках Android. При попытке открытия на подобных устройствах сайтов, подписанных только корневым сертификатом Let's Encrypt, будет выводиться ошибка.

Источник статьи: https://www.opennet.ru/opennews/art.shtml?num=54332